Jako firma rozważająca korzystanie z ANY.RUN, możesz mieć obawy dotyczące prywatności Twoich wrażliwych danych. Specjaliści z ANY.RUN rozumieją, że powierzenie informacji zewnętrznemu dostawcy może budzić niepokój – zwłaszcza w kontekście środowiska sandbox, gdzie często konieczne jest przesyłanie poufnych plików do analizy. W tym artykule omawiamy funkcje bezpieczeństwa ANY.RUN, które zapewniają ochronę Twoich danych w całym procesie analizy złośliwego oprogramowania.

- Jak ANY.RUN dba o ochronę danych przesyłanych przez klientów

- Kontrola dostępu do zadań Twojego zespołu

- Wymuszenie uwierzytelniania dwuskładnikowego (2FA) w całym zespole

- Zmiana widoczności zadania po jego utworzeniu i usuwanie zadań

- Informacje o ANY.RUN

Jak ANY.RUN dba o ochronę danych przesyłanych przez klientów

Eksperci z ANY.RUN dbają o prywatność danych klientów już od momentu tworzenia zadań i przesyłania plików do analizy, aż po zarządzanie już zakończonymi procesami badawczymi.

- Cała infrastruktura ANY.RUN funkcjonuje w Niemczech, dzięki czemu masz pewność, że wszystko działa zgodnie z RODO i innymi europejskimi wytycznymi związanymi z prywatnością oraz bezpieczeństwem informacji.

- ANY.RUN stosuje się do wytycznych AICPA Trust Services Criteria: dane w stanie spoczynku są zabezpieczane za pomocą najnowocześniejszego szyfrowania AES-256, a wszystkie dane przesyłane są zabezpieczone za pomocą TLS 1.3.

- ANY.RUN posiada wyznaczony, wysoce wykwalifikowany personel odpowiedzialny za egzekwowanie standardów bezpieczeństwa w całej firmie.

Dodatkowo producent wdrożył szereg narzędzi – z których większość jest dostępna wyłącznie dla klientów planu Enterprise – aby umożliwić Ci pełną kontrolę nad Twoimi danymi. Przyjrzyjmy się bliżej tym funkcjom.

Kontrola dostępu do zadań Twojego zespołu

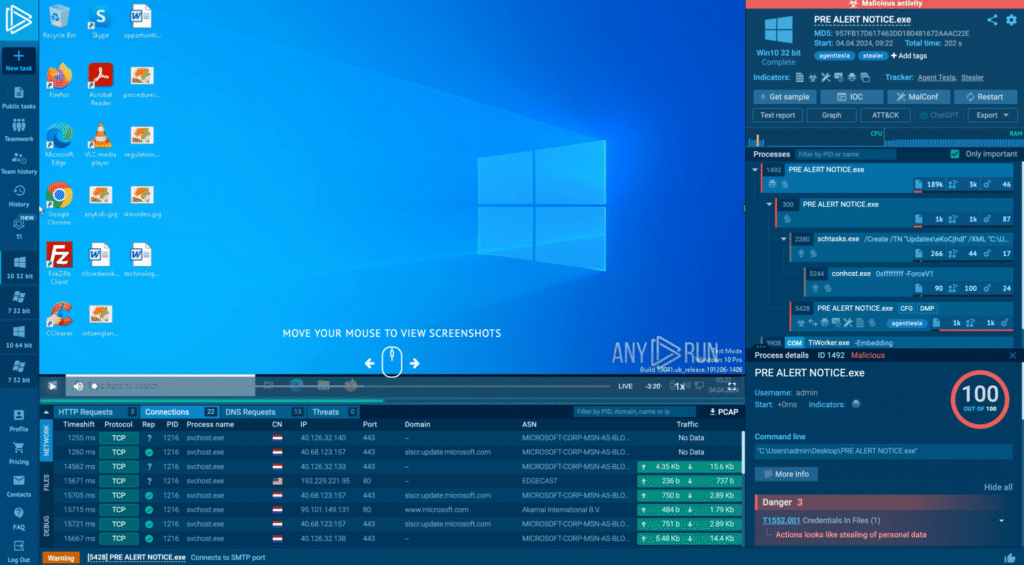

Plan Enterprise powstał z myślą o zespołach wspólnie analizujących złośliwe oprogramowanie. Im większy zespół, tym większe ryzyko błędu ludzkiego – na przykład przypadkowego upublicznienia zadania, które w założeniu miało być prywatne.

Na szczęście takiej sytuacji można łatwo uniknąć poprzez odpowiednią konfigurację ustawień konta ANY.RUN. W ustawieniach prywatności zespołu możesz określić, jakie typy zadań mogą tworzyć członkowie zespołu. Na przykład: młodszym analitykom możesz zezwolić wyłącznie na tworzenie zadań prywatnych i jednocześnie zabronić im ich usuwania.

W ANY.RUN możesz tworzyć zadania o czterech poziomach widoczności:

- Zadanie publiczne: każdy może przeglądać to zadanie, a zawarte w nim informacje są wykorzystywane do ulepszania usług wykrywania zagrożeń w ramach platformy ANY.RUN.

- Zadanie dla osób z linkiem: podobnie jak w przypadku dokumentu współdzielonego w usługach chmurowych – dostęp do zadania ma każda osoba posiadająca link.

- Zadanie tylko dla zespołu: widoczność jest ograniczona do użytkowników powiązanych z kontem głównym organizacji.

- Zadanie tylko dla mnie (prywatne): dostęp do zadania ma wyłącznie jego twórca.

Co więcej, możesz skonfigurować platformę w taki sposób, by wszystkie zadania uruchamiane przez zespół były prywatne, a dostęp do nich miał tylko właściciel konta głównego. Jest to przydatne np. przy czasowym zaangażowaniu zewnętrznego eksperta, który nie powinien mieć dostępu do wcześniejszych analiz.

Wymuszenie uwierzytelniania dwuskładnikowego (2FA) w całym zespole

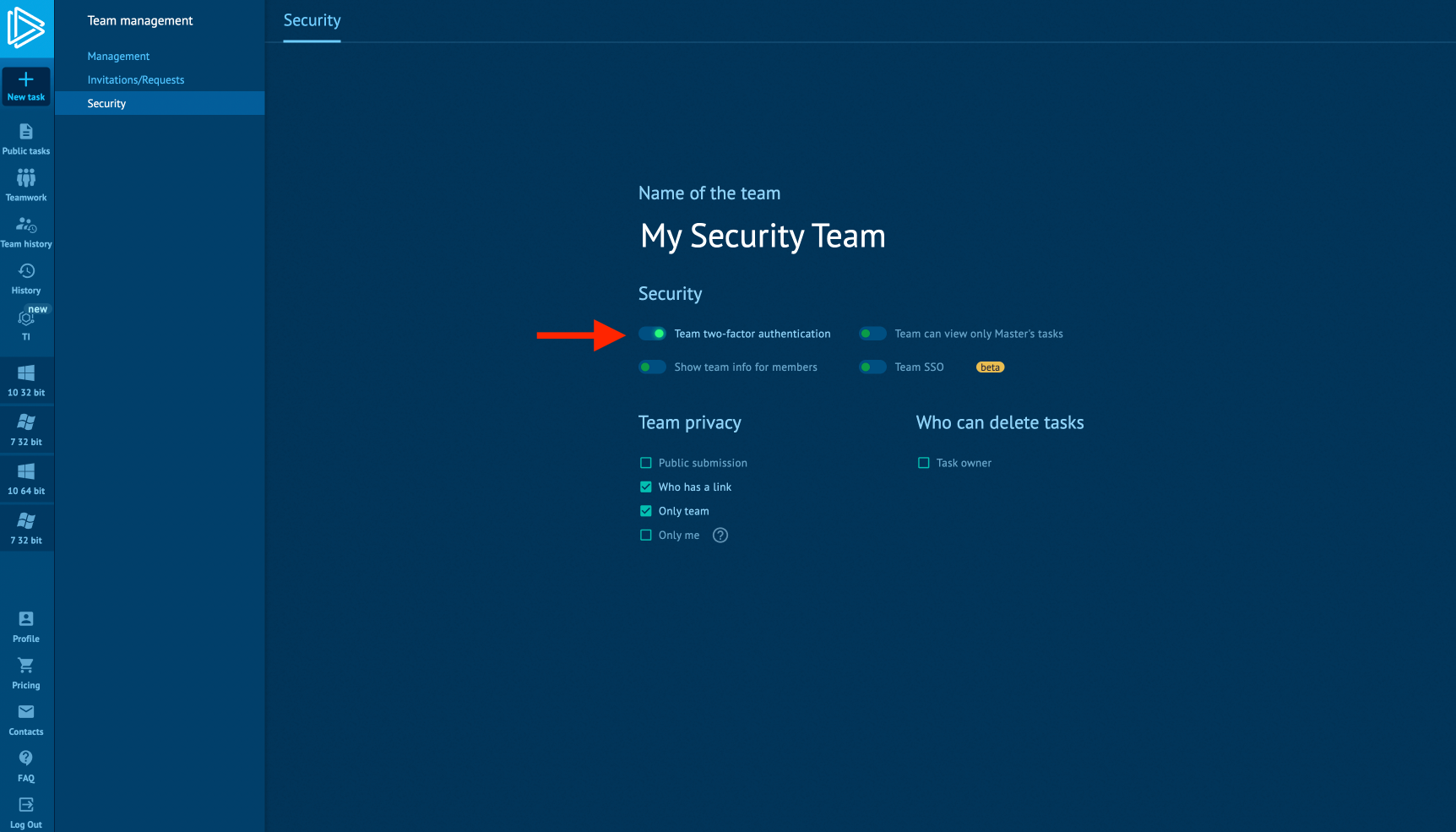

Firmy zobowiązane do zgodności z przepisami, takimi jak RODO czy ISO 27001, muszą zapewnić, że wszyscy członkowie zespołu korzystają z uwierzytelniania dwuskładnikowego (2FA).

Aktywacja 2FA w ANY.RUN jest równie prosta jak w Twojej własnej infrastrukturze – możesz łatwo ustawić tę funkcję jako wymóg dla całego zespołu. Dodatkowo możesz wdrożyć pojedyncze logowanie (SSO), umożliwiające pracownikom dostęp do ANY.RUN za pomocą danych uwierzytelniających wykorzystywanych do innych usług w Twojej sieci firmowej.

Zmiana widoczności zadania po jego utworzeniu i usuwanie zadań

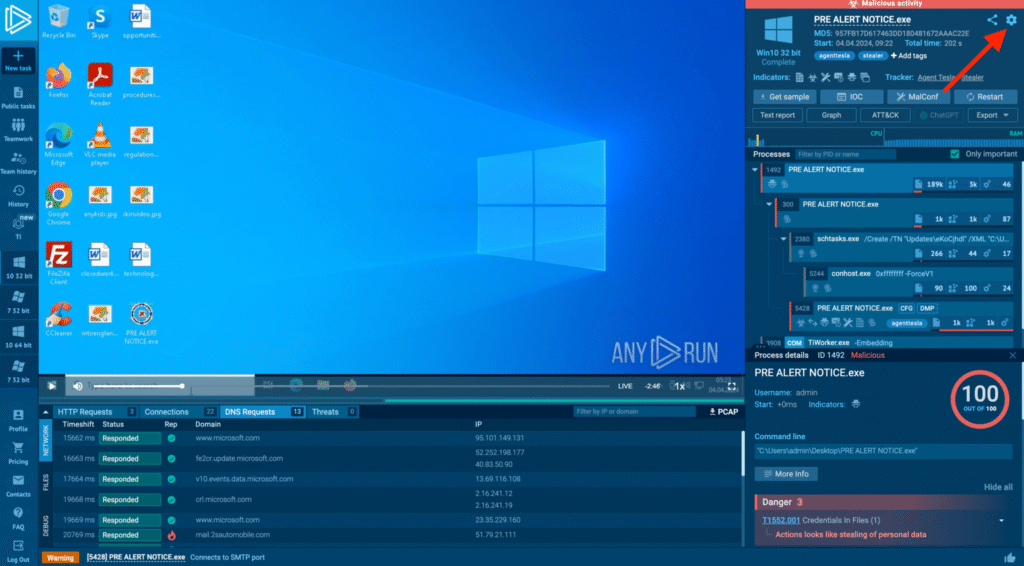

Wspomnieliśmy już, że w pewnych okolicznościach niedoświadczony analityk może przez przypadek ujawnić poufne dane. Co jednak w przypadku, gdy do popełnienia takiego błędu doszło już wcześniej – zanim wprowadzono odpowiednie zmiany w konfiguracji? Może zadanie zostało omyłkowo oznaczone jako publiczne zamiast prywatne? A może po prostu zmieniłeś zdanie co do jego dostępności?

W ANY.RUN możesz w dowolnym momencie zmienić widoczność zadania, a jeśli nie chcesz, by dane były w dalszym ciagu przechowywane – możesz je całkowicie usunąć.

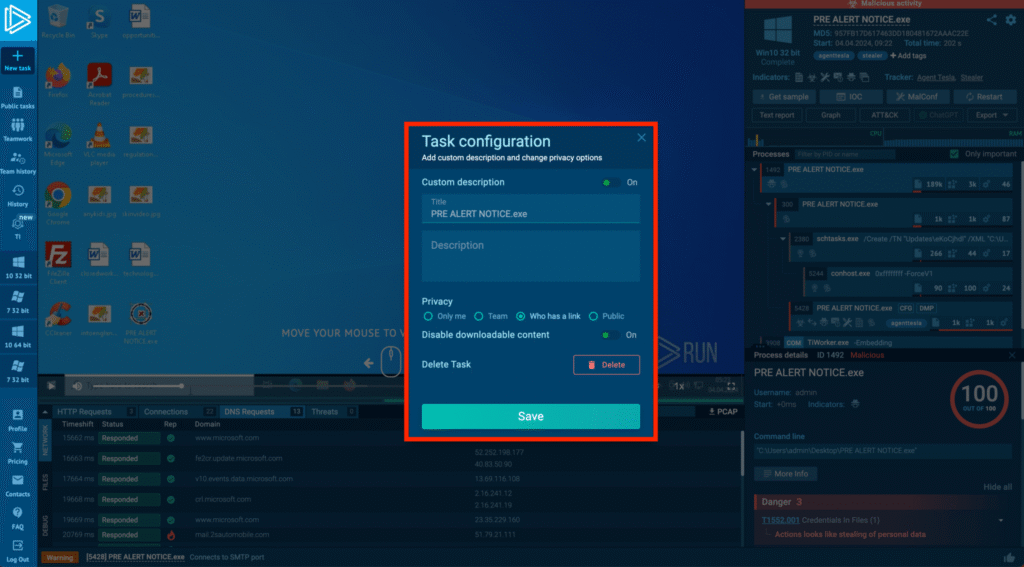

Po wybraniu zadania, które chcesz zmodyfikować lub usunąć – możesz to zrobić zarówno z menu po lewej stronie, jak i z poziomu historii zespołu – kliknij ikonę koła zębatego w prawym górnym rogu ekranu, aby otworzyć menu ustawień.

W tym menu możesz:

- włączyć i dodać własny opis zadania, aby później łatwiej zidentyfikować jego cel,

- zmienić ustawienia prywatności zadania: kto może je zobaczyć i jak można uzyskać do niego dostęp,

- wyłączyć możliwość pobierania zawartości – to dodatkowa ochrona, która umożliwia analizę np. autorskich plików EXE bez ryzyka ich wycieku,

- usunąć zadanie – spowoduje to trwałe usunięcie wszystkich powiązanych z nim danych z bazy ANY.RUN. Warto podkreślić, że usuniętych zadań nie można przywrócić, dlatego upewnij się, że nie będą Ci one potrzebne w przyszłości.

Podsumowanie

Specjaliści z ANY.RUN wiedzą, że jako firma musisz przesyłać do sandboxa poufne informacje, dokumenty i pliki wykonywalne. Dlatego producent przykłada dużą wagę do oferowania narzędzi umożliwiających pełną kontrolę nad dostępem do danych i ich prywatnością – nawet już po utworzeniu i wykonaniu zadania.

Jeśli chcesz dowiedzieć się więcej o tych funkcjach oraz o innych możliwościach oferowanych przez interaktywny sandbox ANY.RUN, skontaktuj się z nami.

Informacje o ANY.RUN

ANY.RUN to rozwiązanie łączące chmurowy, interaktywny sandbox do analizy szkodliwych programów z rozbudowanymi źródłami danych cyberwywiadowczych. Platforma ułatwia pracę analityków z działów SOC oraz jednostek odpowiedzialnych za reagowanie na incydenty. Każdego dnia korzysta z niej ponad 500 000 profesjonalistów z całego świata.

ANY.RUN przyspiesza analizę zagrożeń i zwiększa skuteczność wykrywania. Wykorzystuje reguły YARA i Suricata do identyfikacji znanych rodzin złośliwych programów oraz sygnatury behawioralne do wykrywania nowych zagrożeń. ANY.RUN to:

- Wykrywanie złośliwych programów w mniej niż 40 sekund: ANY.RUN wykrywa złośliwe oprogramowanie niemal natychmiast po załadowaniu próbki. Platforma identyfikuje rodziny zagrożeń z użyciem reguł YARA oraz Suricata, a także stosuje sygnatury behawioralne do identyfikowania niebezpiecznych działań wykonywanych przez nieznane zagrożenia.

- Pełna interakcja z próbkami w czasie rzeczywistym: otwieraj strony, uruchamiaj instalatory, rozpakowuj archiwa zabezpieczone hasłem – identycznie jak w prawdziwym systemie operacyjnym.

- Oszczędność czasu i pieniędzy: brak konieczności zakupu, konfiguracji i utrzymania sprzętu oraz oprogramowania wymaganego do uruchamiania maszyn wirtualnych.

- Rejestrowanie i precyzyjna analiza zachowania złośliwych programów: w tym ruchu sieciowego, wywołań systemowych i zmian w systemie plików.

- Współpraca z zespołem: łatwe udostępnianie wyników analizy lub weryfikacja pracy młodszych analityków poprzez wgląd w ich sesje.

- Skalowanie w razie potrzeby: dzięki architekturze chmurowej, gdy Twój zespół powiększy się, wystarczy dodać kolejne licencje.

Źródło: https://any.run/cybersecurity-blog/privacy-features/